8 Técnicas para Investigar Sites que Ninguém Te Ensina

Capítulos

11 seçõesNeste artigo

- O que você vai aprender neste aulão

- Como um domínio já revela pistas sobre o dono do site

- Busca reversa de favicon: encontrando sites pelo ícone

- Canary Tokens: rastreando quem abre seus documentos

- Google Analytics e Facebook Pixel: rastreando donos pelo código-fonte

- Como encontrar quem divulga um link na internet

- Histórico e vazamento Whois: encontrando donos anteriores de domínios

- Reverse IP lookup: encontrando todos os sites no mesmo servidor

- SynapsInt: investigação OSINT automatizada e gratuita

- Hunter.is: link analysis que conecta domínios a pessoas reais

- Como comprar um domínio com total anonimato

- Ferramentas Utilizadas Neste Aulão

- Perguntas Frequentes

- Como descobrir o dono de um site que tem privacidade Whois?

- O que é busca reversa de favicon e como funciona?

- Canary tokens são legais? Posso usar em investigações?

- Como encontrar outros sites do mesmo dono usando Google Analytics?

- O que é reverse IP lookup e por que é útil?

- Como o SynapsInt se compara a fazer investigação manual?

- É possível comprar um domínio sem ser rastreado?

- Qual a diferença entre o Aulão #007 e o Aulão #036 sobre investigação de sites?

- Referências e Recursos

O que você vai aprender neste aulão

Como descobrir o dono de um site vai muito além de digitar um domínio no Registro.br e torcer para aparecer um nome. Neste aulão eu demonstro ao vivo 8 técnicas que trago direto da minha experiência investigando quadrilhas de phishing, golpistas digitais e redes criminosas online.

Depois de assistir (ou ler este artigo completo), você vai conseguir rastrear o responsável por qualquer domínio usando favicon hash, canary tokens, reverse IP lookup, histórico Whois vazado e ferramentas de OSINT automatizado. Tudo na prática, com casos reais que eu mesmo resolvi. E não estou falando de teoria — cada técnica foi demonstrada ao vivo no Aulão #036, com ferramentas gratuitas que você pode usar agora.

Se você é policial, advogado, detetive, ou simplesmente foi vítima de um golpe e precisa de dados para uma notícia-crime, este conteúdo vai te armar com o que precisa. No Aulão #007 — Como Descobrir o Dono de um Site eu cobri o básico do Whois. Aqui eu vou muito além.

Como um domínio já revela pistas sobre o dono do site

Uma URL completa carrega mais informação do que a maioria das pessoas percebe. Não é só um endereço — é um mapa de conexões esperando para ser explorado.

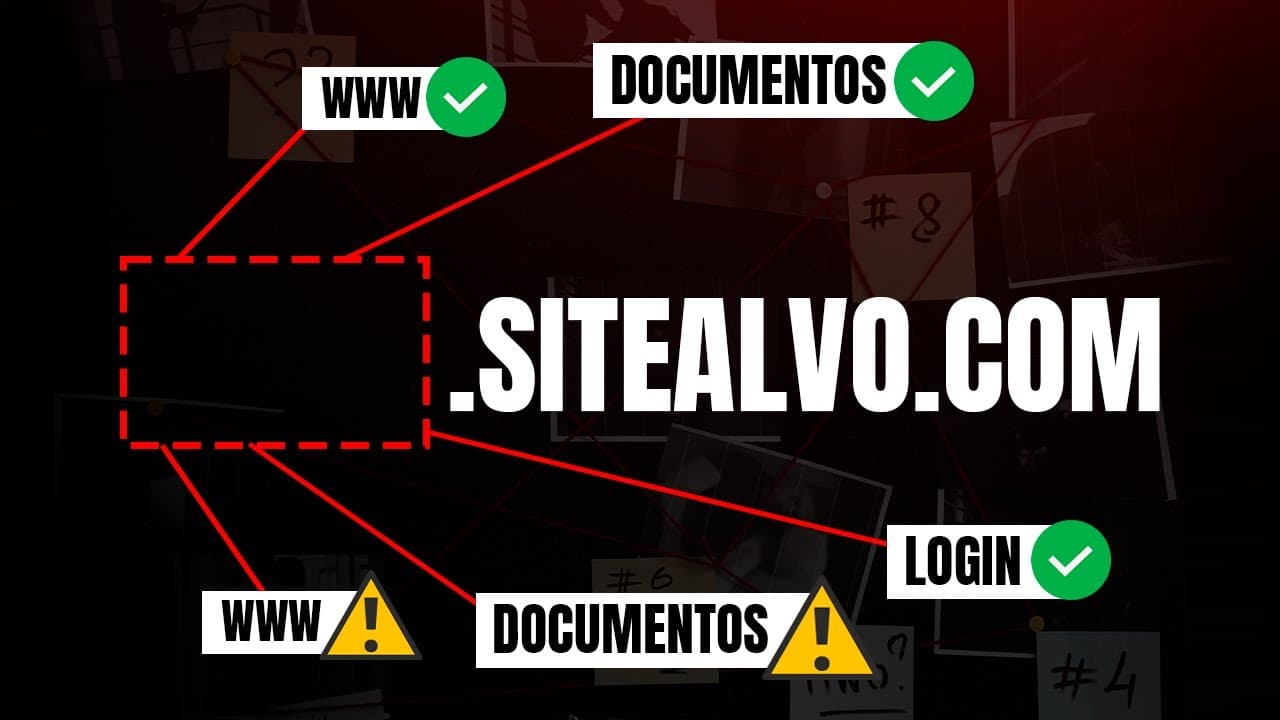

Quando você olha para uma URL como exemplo.com.br/empresa/sobre-nos, tem pelo menos quatro vetores de investigação ali. O domínio em si possui um registrante no ICANN com dados de contato. A extensão (.com.br, .com, .net) pode indicar jurisdição e tipo de organização. O padrão de nomenclatura nas URLs (/empresa/sobre-nos) pode ser replicado em outros sites da mesma pessoa. E o certificado SSL do HTTPS pode revelar outros domínios cobertos pelo mesmo certificado.

Mas tem algo que quase ninguém fala. Aquele ícone pequeno que aparece na aba do browser — o favicon — pode ser transformado numa arma de investigação poderosa. E é exatamente por aí que eu começo.

Busca reversa de favicon: encontrando sites pelo ícone

A busca reversa de favicon funciona assim: você baixa o ícone de um site, gera uma hash única dele e busca essa hash em toda a internet para encontrar outros servidores usando o mesmo arquivo. É uma das técnicas mais subestimadas de OSINT.

Por que funciona tão bem? Porque criminosos são preguiçosos. Quando criam sites de phishing, copiam e colam o código-fonte do site original — e junto vai o favicon. Eu já mapeei quadrilhas inteiras de phishing que usavam o mesmo favicon do PagSeguro em dezenas de servidores diferentes. Peguei a hash, joguei no Shodan. E apareceu tudo.

Como gerar a hash de um favicon

O processo é direto:

- Abra o site-alvo e localize o favicon no código-fonte (botão direito > ver código-fonte, busque por "favicon")

- Copie a URL do arquivo favicon

- Use uma ferramenta como favihash.py para baixar o arquivo e gerar a hash MurmurHash3

- No Shodan, busque com o filtro

http.favicon.hash:HASH_AQUI

No aulão eu demonstrei ao vivo com o PicPay — 2 servidores encontrados com o mesmo favicon (o blog e a página inicial). Com o PagSeguro, apareceram servidores como "Duelo dos Investimentos" com IPs completamente diferentes mas usando o mesmo ícone.

Instalação da ferramenta

No PDF que eu disponibilizo para os alunos, o passo a passo está detalhado. Mas é simples: git clone do repositório, pip3 install das dependências, e rodar o script Python passando a URL do favicon. A ferramenta já monta a pesquisa no Shodan para você.

Uma limitação: sites grandes como Tesla podem bloquear a requisição de download do favicon. Nesses casos, baixe o arquivo manualmente e passe o caminho local para a ferramenta. Quem quiser se aprofundar no Shodan, eu fiz um Aulão #020 — Shodan na Prática dedicado a essa ferramenta.

Canary Tokens: rastreando quem abre seus documentos

Canary tokens são códigos inseridos dentro de arquivos comuns — PDF, DOCX, planilha Excel, imagem — que disparam uma notificação quando alguém abre o documento. Você recebe o IP de quem abriu, a localização e o horário. Sem vírus, sem malware. E o melhor: é uma função nativa dos programas.

Como isso funciona? Quando você cria uma planilha XLS, pode instruir o Excel a puxar uma imagem ou tipografia de um servidor externo. Quando alguém abre a planilha, o programa faz uma requisição HTTP para carregar esse recurso. E se você controlar o servidor de destino, captura o log completo da requisição. É basicamente como funciona o meu HI SPY — monitoramento de requisições.

Na prática: criando um canary token

- Acesse canarytokens.org (gratuito)

- Selecione o tipo de token: PDF, documento Word, planilha Excel, QR code, DNS

- Insira seu e-mail para receber as notificações

- Adicione um lembrete (ex: "PDF enviado para site suspeito")

- Baixe o arquivo gerado e envie para o alvo

No aulão, eu criei um PDF ao vivo e o pessoal da live abriu. A ideia original veio de uma necessidade empresarial: como saber se documentos confidenciais vazaram da rede interna? A empresa por trás dos Canary Tokens vende a solução corporativa por $7.000 por ano para monitorar 5 canais. Mas a versão gratuita no site funciona perfeitamente para investigações pontuais.

Por que isso é útil na investigação de sites

Imagine que você encontrou um site suspeito com um formulário de upload. Você pode enviar um documento com canary token pelo formulário. Se alguém do outro lado abrir o arquivo, você captura o IP e a localização de quem está operando aquele site. É uma forma não intrusiva de coletar inteligência sobre o operador.

Google Analytics e Facebook Pixel: rastreando donos pelo código-fonte

Todo site com foco em marketing possui tags de rastreamento: Google Analytics, Google Tag Manager (GTM), Facebook Pixel, TikTok Ads, Taboola. Esses identificadores funcionam como impressões digitais — e criminosos frequentemente reutilizam os mesmos códigos entre sites diferentes.

A lógica é simples. Criar uma conta nova no Google Analytics dá trabalho. Configurar conversões, públicos, integrações. Então o golpista cria um site fake, depois cria outro, e reaproveita o mesmo GTM para não precisar montar tudo de novo. E isso entrega ele completamente.

Como fazer a busca reversa de tags

Primeiro, extraia o identificador. Abra o código-fonte do site (Ctrl+U) e busque por:

- GTM-XXXXXXX (Google Tag Manager)

- UA-XXXXXXX ou G-XXXXXXX (Google Analytics)

- fbq ou número do pixel (Facebook Pixel)

Para Facebook Pixel, a extensão Facebook Pixel Helper resolve o problema — ela identifica automaticamente todos os pixels rodando em qualquer site que você visitar.

Depois, use NerdyData para busca reversa. Cole o identificador e ele retorna todos os sites que usam o mesmo código. No aulão, eu demonstrei com o site Arma Secreta: o mesmo GTM apareceu em armasecreta.com e na Imersão Sherlock. Dois domínios diferentes, mesmo dono confirmado. E tudo isso a partir de um único código no HTML.

Quem usa técnicas de Google Hacking já sabe o poder de buscar padrões no código-fonte. Aqui é o mesmo princípio aplicado a identificadores de marketing.

Como encontrar quem divulga um link na internet

Essa técnica usa um operador de busca do Google pouco conhecido: link:dominio.com. Ela retorna todas as páginas indexadas que contêm um link para aquele domínio.

É absurdamente simples e absurdamente efetiva. No aulão, eu pesquisei link:armasecreta.com e encontrei um cara chamado Francisco compartilhando o curso sem autorização. Você pode refinar excluindo resultados de sites governamentais com -site:gov.br, por exemplo.

Por que isso importa para investigação

Quando você está investigando um site de golpe, saber quem está divulgando aquele link ajuda a mapear toda a rede de distribuição. Quem foi a primeira pessoa a compartilhar? Quem está promovendo? Existe uma rede organizada de divulgação? Com o operador link:, você responde essas perguntas em segundos.

Eu uso muito isso combinado com a busca por datas do Google. Ordenando por data, dá para ver quem publicou primeiro e traçar a cronologia da operação.

Histórico e vazamento Whois: encontrando donos anteriores de domínios

O Whois atual de um domínio provavelmente mostra "privacidade ativada". Todo mundo que registra um domínio hoje paga os R$5 a mais pela privacidade. Mas aqui está o que a maioria dos investigadores não sabe: todos os Whois já vazaram.

Existem bases de dados com 535 milhões de registros Whois vazados, vendidas por $10.000. Empresas que vendem privacidade de Whois foram hackeadas, e os cadastros completos dos clientes — incluindo quem pagou privacidade — foram expostos. Além disso, existe o histórico: se alguém comprou um domínio sem privacidade e depois ativou, o registro anterior continua disponível.

Whoxy: a ferramenta que desbloqueou a investigação

O Whoxy é gratuito até certo número de pesquisas e oferece:

- Whois atual: o que o ICANN mostra hoje

- Whois histórico: todos os donos anteriores do domínio

- Busca reversa por e-mail: todos os domínios registrados com determinado e-mail

- Busca reversa por nome: domínios registrados por determinada pessoa

- Busca reversa por telefone: domínios vinculados a um número

No aulão, pesquisei o histórico de brunofraga.com e apareceu um tal de Gilson Alves Barbosa como dono anterior. Depois pesquisei por e-mail e encontrei 15 domínios registrados: Técnicas de Invasão, CVT Digital, The Maker School, Beach Lives, Sola Park, Aprenda Linux, Pentest Profissional — toda a minha trajetória digital mapeada a partir de um único e-mail.

A diferença entre o Whois no Registro.br e o Whoxy é brutal. O Registro.br te mostra o presente. O Whoxy te mostra o passado inteiro.

Se você investiga lojas virtuais suspeitas, o histórico Whois é uma das primeiras coisas que você deveria consultar. E para quem trabalha com investigação de e-mails fraudulentos, a busca reversa por e-mail no Whoxy é ouro.

Reverse IP lookup: encontrando todos os sites no mesmo servidor

Um servidor pode hospedar dezenas ou centenas de sites diferentes no mesmo IP. O reverse IP lookup inverte a lógica do DNS: ao invés de resolver domínio → IP, ele resolve IP → todos os domínios.

Essa técnica é devastadora para investigações. No aulão, eu demonstrei com o Norte Leilões e o resultado foi revelador: 23 domínios no mesmo servidor. Eduardo Leilões, Elo Leilões, KingLeilões, Leilões Tocantins, Leilões Brasil, Maestro Leilões — todos com "Desenvolvido por RioSoft" no rodapé. Acabamos de descobrir uma agência que revende sistema de leilão. E o ViewDNS revelou toda a carteira de clientes dela num único clique.

Como executar na prática

- Acesse ViewDNS.info e clique em "Reverse IP Lookup"

- Insira o domínio-alvo

- A ferramenta resolve o IP e lista todos os domínios apontando para ele

O caso Zeus Espião

Esse é um dos meus casos favoritos. Investigando um aplicativo de golpe chamado Zeus Espião (prometia "invadir Android"), fiz o reverse IP lookup no servidor onde o app estava hospedado. No mesmo IP, encontrei o site de uma agência web. Na agência, tinha o perfil de um cara que trabalhava com tecnologia. Era o criador do aplicativo. Depois que a investigação avançou, ele tirou tudo do ar — mas os dados já estavam coletados.

Para quem estuda enumeração DNS e já viu o Aulão #028 sobre subdomínios escondidos, o reverse IP é o complemento perfeito. Subdomínios mostram a infraestrutura horizontal de um domínio. Reverse IP mostra quem mais divide o servidor.

SynapsInt: investigação OSINT automatizada e gratuita

O SynapsInt é uma ferramenta que roda todas as técnicas anteriores (e mais) de forma automatizada. Você insere um domínio e ele varre a internet.

O que ele entrega numa única pesquisa:

- Verificação no VirusTotal: histórico de denúncias de vírus

- Consulta no Wayback Machine: como o site era no passado

- Arquivos robots.txt, sitemap, ads.txt

- Portas abertas e serviços do servidor

- Blacklists e denúncias

- Subdomínios encontrados automaticamente

- Reverse IP: outros domínios no mesmo servidor

- Localização do servidor

- Vazamento Whois

- DNS records completos

No aulão, pesquisei brunofraga.com e ele encontrou subdomínios que eu nem lembrava: Hub, ESLP, Arte Secreta, API, Pixel, ACX. Tudo automatizado, tudo gratuito. E para investigadores que precisam de velocidade, é a melhor relação custo-benefício que existe.

Hunter.is: link analysis que conecta domínios a pessoas reais

O Hunter.is leva a investigação para outro patamar. Enquanto o SynapsInt foca no domínio, o Hunter.is faz link analysis — expande conexões entre domínios, e-mails, telefones, redes sociais e até processos judiciais.

No aulão, eu criei uma investigação partindo de tecnicasdeinvasao.com. Do domínio, a ferramenta chegou a um telefone. Do telefone, expandiu para mais contas e domínios. Chegou no meu Instagram, no meu endereço, na minha conta Google, nos endereços da minha mãe e em processos judiciais. E o Hunter.is fez tudo isso a partir de um único domínio.

Mas o caso mais impressionante foi com o Norte Leilões. Partindo do domínio, o Hunter.is chegou ao Gmail do registrante. Do Gmail, encontrou a foto de perfil do Google com a última edição feita no perfil (6 de abril, com horário). Encontrou uma conta Spotify e até o aplicativo de corrida da pessoa. E Spotify, app de corrida — tudo isso partindo de um domínio de leilões.

Isso mostra o poder (e o risco) da exposição digital. Se você quer entender como proteger suas informações, o caminho é conhecer exatamente como elas podem ser descobertas. E para quem investiga pessoas na internet, o Hunter.is é uma adição indispensável ao arsenal.

Como comprar um domínio com total anonimato

Essa é uma técnica bônus que compartilhei no aulão. Se todas as técnicas anteriores funcionam para encontrar donos de sites, como fazer para registrar um domínio sem ser encontrado?

Existem dois níveis de anonimato:

Nível máximo: Njalla

O Njalla foi criado por Peter Sunde, co-fundador do The Pirate Bay. O conceito: eles registram o domínio no nome deles, em uma empresa sediada na Islândia (jurisdição com leis rígidas de proteção de dados). Você paga com Monero pelo Tor Browser, sem fornecer e-mail nem identificação.

Mas cuidado: como o domínio é registrado no nome deles, eles podem derrubá-lo se for usado para tráfico humano, pornografia infantil ou drogas. Fora esses casos extremos, eles lutam pela sua privacidade. Eu já vi disputas legais deles que foram intensas.

Nível intermediário: 1984 Hosting e Orange Website

O 1984 Hosting é uma empresa islandesa fundada em 2006, focada em liberdade de expressão. Aceita Monero, não exige identificação pessoal, e você é o dono real do domínio (diferente do Njalla). O Whois é protegido por GDPR da Islândia.

O Orange Website segue a mesma linha: hospedagem e domínios com pagamento em cripto, jurisdição islandesa.

E para quem está do outro lado — tentando capturar domínios que expiraram — existe o domain backorder. Serviços como GoDaddy, Dynadot e Name.com monitoram domínios específicos e registram automaticamente no segundo em que ficam disponíveis. Custa entre $40 e $200. Eu já peguei mais de 10 domínios assim. Mas não recomendo GoDaddy para compra normal de domínios — só para backorders.

Ferramentas Utilizadas Neste Aulão

| Ferramenta | Finalidade | Link |

|---|---|---|

| Shodan | Busca reversa de favicon hash para encontrar servidores | Shodan |

| favihash.py | Gerar hash MurmurHash3 de favicons | favihash.py |

| Canary Tokens | Criar documentos rastreáveis (PDF, DOCX, XLS) | Canarytokens |

| Facebook Pixel Helper | Identificar pixels do Facebook em sites | Facebook Pixel Helper |

| NerdyData | Busca reversa de Google Analytics, GTM, Pixel | NerdyData |

| Whoxy | Histórico Whois e busca reversa por e-mail/nome | Whoxy |

| ViewDNS.info | Reverse IP lookup para encontrar domínios no mesmo servidor | ViewDNS.info |

| SynapsInt | OSINT automatizado para domínios | SynapsInt |

| Hunter.is | Link analysis expandindo conexões entre domínios e pessoas | Hunter.is |

| Njalla | Registro anônimo de domínios com Monero | Njalla |

| 1984 Hosting | Hosting e domínios com privacidade na Islândia | 1984 Hosting |

| Registro.br | Consulta Whois de domínios .com.br | Registro.br |

Perguntas Frequentes

Como descobrir o dono de um site que tem privacidade Whois?

Use o Whoxy para consultar o histórico Whois — se o domínio já foi registrado sem privacidade, os dados antigos ainda estão disponíveis. Bases vazadas de empresas de privacidade Whois (com 535 milhões de registros) também circulam e podem ser consultadas por investigadores. Outra alternativa: combine reverse IP lookup com análise de Google Analytics e Facebook Pixel para encontrar outros sites do mesmo dono que podem não ter privacidade ativada.

O que é busca reversa de favicon e como funciona?

É a técnica de pegar o ícone (favicon) de um site, gerar uma hash MurmurHash3 dele e buscar essa hash no Shodan usando o filtro http.favicon.hash:. O Shodan indexa favicons de servidores em toda a internet, então você encontra todos os outros servidores que usam aquele mesmo ícone. Funciona especialmente bem contra sites de phishing que copiam o código-fonte (e o favicon) de sites legítimos.

Canary tokens são legais? Posso usar em investigações?

Canary tokens não contêm vírus nem malware — eles exploram funcionalidades nativas dos programas (como o carregamento de recursos externos em PDFs e planilhas). São amplamente usados por empresas para detectar vazamento de documentos confidenciais. Para investigações, consulte um advogado sobre a legislação local, mas a técnica em si é uma coleta passiva de metadados de conexão, similar a um servidor web registrando IPs de visitantes.

Como encontrar outros sites do mesmo dono usando Google Analytics?

Abra o código-fonte do site (Ctrl+U), busque por "GTM-", "UA-" ou "G-" para encontrar o identificador do Google Analytics ou Tag Manager. Depois use NerdyData para fazer uma busca reversa desse código. Todos os sites que compartilham o mesmo identificador aparecerão nos resultados. A mesma técnica funciona com Facebook Pixel — use a extensão Facebook Pixel Helper para extrair o ID.

O que é reverse IP lookup e por que é útil?

É a técnica de pegar o IP de um servidor e descobrir todos os domínios que apontam para ele. Um servidor compartilhado pode hospedar dezenas de sites diferentes. Usando ViewDNS.info, você insere o domínio-alvo e a ferramenta mostra todos os outros domínios no mesmo IP. No aulão, encontrei 23 domínios de leilão no mesmo servidor, revelando uma empresa fornecedora de sistemas (RioSoft) e toda sua carteira de clientes.

Como o SynapsInt se compara a fazer investigação manual?

O SynapsInt automatiza o que levaria horas fazendo manualmente: consulta VirusTotal, Wayback Machine, DNS records, subdomínios, reverse IP, portas abertas, blacklists e Whois — tudo numa única pesquisa gratuita. A desvantagem é que ele não permite personalização profunda como ferramentas individuais. Eu recomendo usar SynapsInt como ponto de partida para ter uma visão geral, e depois aprofundar com ferramentas específicas onde encontrar algo interessante.

É possível comprar um domínio sem ser rastreado?

Sim, usando o Njalla (que registra o domínio no nome deles em jurisdição islandesa, aceita Monero, não exige identificação) ou o 1984 Hosting (onde você é dono do domínio, com Whois protegido por GDPR da Islândia, aceita Monero). Ambos são acessíveis pelo Tor Browser para máximo anonimato. A diferença: no Njalla você não é o registrante legal (eles são), no 1984 você é.

Qual a diferença entre o Aulão #007 e o Aulão #036 sobre investigação de sites?

O Aulão #007 cobriu o básico: consulta Whois, análise de código-fonte e ferramentas introdutórias. O Aulão #036 expande com 8 técnicas avançadas que eu uso em investigações reais: favicon hash com Shodan, canary tokens, busca reversa de Google Analytics e Facebook Pixel, operador link: do Google, histórico Whois com vazamentos, reverse IP lookup, SynapsInt e Hunter.is. São técnicas complementares — recomendo assistir os dois.

Veja também: 5 Extensões de Browser para Investigação Digital — Aulão #042

Veja também: Inteligência de Mercado com OSINT: Vantagem Desleal Ética para Empresários — Aulão #046

Veja também: Como Encontrar Bens Ocultos de Devedores — Aulão #047

Veja também: Como Remover Conteúdo da Internet: Blindagem Digital em 2 Níveis — Aulão #048

Veja também: Desafio de Investigação Digital ao Vivo: Como Rastreamos um Golpista do Pix — Aulão #049

Veja também: Google PSE: Como Criar Seu Próprio Google para OSINT — Aulão #055

Referências e Recursos

- Shodan — Motor de busca para dispositivos e servidores

- Canarytokens — Criação gratuita de tokens rastreáveis

- Whoxy — Histórico Whois e busca reversa

- ViewDNS.info — Reverse IP lookup e ferramentas DNS

- SynapsInt — OSINT automatizado para domínios

- NerdyData — Busca reversa de código-fonte

- Hunter.is — Link analysis e investigação em cadeia

- favihash.py — Ferramenta Python para hash de favicons

- Njalla — Registro anônimo de domínios

- 1984 Hosting — Hosting com privacidade na Islândia

- Orange Website — Hosting com cripto na Islândia

- Registro.br — Consulta Whois de domínios .com.br

- VirusTotal — Verificação de domínios e arquivos

- Wayback Machine — Histórico de sites

Conteudo Relacionado

Desafio de Investigação Digital ao Vivo: Como Rastreamos um Golpista do Pix em 1h45

WiGLE para Investigação Digital: Como Rastrear Redes Wi-Fi e Localizar Dispositivos

Imersão Sherlock: O Poder do OSINT e da Espionagem Digital com Gadgets Reais