14 Técnicas para Descobrir o Dono de um WhatsApp na Prática

Capítulos

16 seçõesNeste artigo

- O que você vai aprender neste aulão

- Por que você não deve confiar cegamente em um número de WhatsApp

- Como analisar o perfil do WhatsApp para identificar o dono

- Como usar o PIX para descobrir quem está por trás do número

- Google Dorks: buscando o número em todas as formatações possíveis

- Aplicativos de identificação de chamadas: TrueCaller e alternativas

- Canais e bots no Telegram: a área cinzenta da investigação

- Sites de telelista: diretórios telefônicos online como fonte de dados

- Verificação cruzada: encontrando perfis do número em outras redes

- Esqueci minha senha: a técnica de recuperação que extrai dados ocultos

- Ferramentas de OSINT automático para investigar números de telefone

- Como descobrir a operadora e explorar mecanismos da empresa

- Localização e tipo de número: segmentando a investigação

- Metadados de arquivos recebidos no WhatsApp revelam informações ocultas

- Técnicas complementares: ligação, portais do governo e base de CNPJs

- Ferramentas Utilizadas Neste Aulão

- Perguntas Frequentes

- Como saber quem é o dono de um número de WhatsApp sem aplicativo?

- O PIX realmente mostra o nome do dono do WhatsApp?

- O que é OSINT e como usar para investigar WhatsApp?

- Quais ferramentas gratuitas funcionam para descobrir o dono de um WhatsApp?

- É legal investigar o dono de um número de WhatsApp?

- Como fazer busca reversa de foto de perfil do WhatsApp?

- Como descobrir a operadora de um número de celular?

- Ferramentas pagas de OSINT valem o investimento?

- Referências e Recursos

O que você vai aprender neste aulão

Quer descobrir dono do WhatsApp de forma rápida e legal? É mais fácil do que parece — possível sem quebrar sigilo, sem contratar ninguém e sem depender de ferramentas ilegais. Neste aulão eu demonstrei ao vivo 14 técnicas práticas — desde a análise do perfil até ferramentas de OSINT profissionais — para identificar quem está por trás de qualquer número de WhatsApp.

E não é teoria — cada técnica foi testada em tempo real durante a aula, com números reais de espectadores que participaram ao vivo. Eu mostrei o resultado na tela, com nomes, contas de redes sociais, e-mails parciais e até dados de contas bancárias aparecendo direto na simulação de PIX.

Depois de ler este artigo, você vai conseguir: verificar a identidade de qualquer pessoa que te chamar no WhatsApp, identificar golpistas antes de cair em fraudes, e montar um dossiê completo de investigação usando apenas fontes públicas. Se você trabalha com investigação digital, segurança da informação ou simplesmente quer se proteger de golpes, essas 14 técnicas vão mudar a forma como você lida com números desconhecidos.

Mas antes de começar: eu sempre falo que você pode confiar em Deus e nos seus familiares. De todo o resto, investigue. E as técnicas que eu vou compartilhar aqui são exatamente para isso.

Por que você não deve confiar cegamente em um número de WhatsApp

O WhatsApp é um dos principais canais de golpes digitais no Brasil. Qualquer pessoa pode criar uma conta, colocar a foto de outra pessoa e se passar por ela. Eu sei disso porque aconteceu comigo.

No evento que eu fiz recentemente, mais de 300 pessoas pagaram R$40 para um golpista que usava minha foto no WhatsApp. A mensagem era simples: "Oi, aqui é o Bruno Fraga, estou abrindo as vagas do meu curso novo, R$40, está aqui o Pix." Mais de 300 transferências. Se isso acontece com pessoas da área de tecnologia e segurança, imagina com quem não tem nenhum conhecimento técnico.

Por isso eu recomendo algo que funciona muito bem: crie uma palavra-chave de segurança com seus familiares. Uma pergunta que só a pessoa real saberia responder. "Qual é o problema do meu carro?" E a resposta é a palavra-chave combinada. Funciona para WhatsApp, para ligações, para qualquer abordagem suspeita. Se você ainda não tem uma palavra-chave com sua família, crie hoje.

E agora, vamos às 14 técnicas para investigar qualquer número de WhatsApp.

Como analisar o perfil do WhatsApp para identificar o dono

A primeira técnica é a mais simples, mas a maioria das pessoas subestima. Quando você adiciona um número na agenda e abre o perfil no WhatsApp, tem acesso a nome, foto, bio, status e stories anteriores. Cada uma dessas informações é um vetor de investigação.

Busca reversa da foto de perfil

Salve a foto do perfil e faça upload no FaceCheck ID. Essa ferramenta faz busca reversa focada em reconhecimento facial — ela varre a internet procurando rostos similares. Eu fiz isso ao vivo no aulão: peguei a foto de um perfil de WhatsApp, subi no FaceCheck e encontrei perfis da pessoa no GitHub, YouTube, Vimeo e Teachable.

Também existe o PimEyes, que em cenários específicos funciona até melhor que o FaceCheck. E o Google Lens como opção gratuita para busca reversa de imagem. O importante é nunca aceitar uma foto de perfil como prova de identidade sem verificar.

Pesquisa da bio entre aspas duplas

Pegue o texto da bio ou do status do WhatsApp e cole no Google entre aspas duplas. Essa busca exata pode revelar outros perfis que usam o mesmo texto. Citações, frases motivacionais, emojis, links — o detalhe de uma bio pode traçar um perfil psicológico do indivíduo e identificar conexões que se repetem em outras plataformas.

Se o contato for uma conta Business, você ainda obtém endereço, e-mail, site e informações comerciais diretamente no perfil. Tudo isso são dados públicos que o próprio WhatsApp disponibiliza.

Como usar o PIX para descobrir quem está por trás do número

A segunda técnica é o que eu chamo de "checkmate sinistro". Você pega o número do WhatsApp, abre o app do banco — eu demonstrei usando o Nubank — e simula uma transferência PIX usando aquele número como chave.

Na tela de confirmação, antes de confirmar a transferência, o sistema revela: nome completo do titular, CPF parcial, instituição bancária, agência e conta. Você não precisa enviar nenhum centavo. Basta simular e ler os dados na tela.

Imagina o cenário: alguém te chama no WhatsApp dizendo "Oi, eu sou a Rosângela". Você vai no PIX, coloca o número, e aparece "Matias Rodrigo" como titular. Pronto — você já sabe que aquela pessoa não é quem diz ser.

Com duas técnicas — perfil do WhatsApp e simulação de PIX — você já tem informações suficientes para desmascarar a maioria dos golpes. E PIX nem é a mais avançada da lista — estamos só usando mecanismos que todo mundo pode utilizar, sem nada técnico, sem quebra de sigilo, sem nada ilegal.

Google Dorks: buscando o número em todas as formatações possíveis

Pesquisar um número no Google parece óbvio. Mas se você simplesmente colar o número na barra de pesquisa, o resultado vai ser fraco. O segredo está em buscar todas as variações de formatação do número ao mesmo tempo.

Eu criei uma Dork de pesquisa avançada que faz exatamente isso. Você monta uma busca com o número completo entre aspas, o número com DDD entre parênteses, com espaços, sem espaços, com hífen, com o código do país. Todas as variações numa única consulta usando operador OR.

O resultado? Perfis no Facebook que citam esse número, postagens que mencionam, vídeos no YouTube, imagens, registros em sites de reclamação. Se for o número de um golpista, a quantidade de resultados é absurda — reclamações no Reclame Aqui, denúncias em fóruns, registros em sites de telelista.

E não pare no Google. E Bing, DuckDuckGo e Yandex podem retornar resultados diferentes. Eu já encontrei informação só no Bing que não aparecia no Google. Cada buscador indexa de forma diferente, então vale combinar. Se você quer se aprofundar em técnicas de busca avançada, eu cobri isso em detalhes no Aulão #8 — Google Hacking e Buscas Perigosas.

Aplicativos de identificação de chamadas: TrueCaller e alternativas

O TrueCaller é um aplicativo de identificação de chamadas que funciona com uma base de dados colaborativa. Quando alguém reporta um número como spam ou phishing, essa informação fica disponível para toda a comunidade.

Eu uso o TrueCaller na Coreia do Sul e na Irlanda, onde funciona muito bem. Quando alguém liga, já aparece na tela se o número tem histórico de spam, phishing ou denúncias da comunidade. Inclusive traz os dados públicos do possível dono do número. E TrueCaller não é o único — existe também o Whoscall e outros apps similares.

No Brasil, eu não posso garantir que funciona tão bem — nunca testei pessoalmente com números brasileiros. Mas espectadores do aulão confirmaram no chat que funciona, especialmente quando combinado com o Whoscall. Vale testar ambos e ver qual retorna mais dados para o número que você está investigando.

O ponto importante: esses apps não são a solução definitiva. São uma camada a mais de verificação que pode confirmar ou levantar suspeitas sobre um número.

Canais e bots no Telegram: a área cinzenta da investigação

Existem canais no Telegram no Brasil com milhões de usuários que oferecem consulta de CPF, telefone, score, histórico de pagamentos. É uma área cinzenta, e eu preciso ser direto sobre minha posição.

Eu não recomendo usar painéis do Telegram como fonte principal de investigação. Sem análise apropriada, não é possível saber se o dinheiro que você está pagando é confiável, se o dado é verdadeiro, de onde vem. Prefiro evitar essa solução, ainda mais se você não possui protocolos de segurança operacional.

Mas eu também não posso ignorar que esses canais existem. Que investigador é esse que não se dá o trabalho de buscar, de investigar? Não faz sentido o investigador que fala: "Não, eu não investigo na internet, eu não investigo aqui." Você contrataria um investigador assim?

O ponto de equilíbrio está em entender a diferença entre inteligência e prova judicial. A investigação gera inteligência — inteligência policial, inteligência para análise. Isso é diferente de coletar evidência para processo judicial. São duas coisas completamente diferentes, e confundir uma com a outra é um erro que dezenas de profissionais cometem. Inclusive eu cobri técnicas de engenharia social aplicadas a investigações no Aulão #21 — Engenharia Social Aplicada em Investigações.

Sites de telelista: diretórios telefônicos online como fonte de dados

Sites como Telelista.net são diretórios telefônicos que permitem buscar empresas e telefones. O problema é que a busca padrão funciona por nome de empresa, não por número de telefone.

A solução? Combine o Google com o operador site:. Pesquise site:telelista.net "número-que-você-quer" e o Google vai filtrar apenas resultados dentro do Telelista que contenham aquele número. Você pode fazer o mesmo com 4 ou 5 sites de telelista diferentes, ampliando a cobertura da busca.

Já tive resultado positivo com essa técnica. Não é a mais poderosa da lista, mas é uma camada extra que pode retornar informação que nenhuma outra fonte tem — especialmente para números fixos e empresariais.

Verificação cruzada: encontrando perfis do número em outras redes

Se você salvar um número na sua agenda, pode verificar se aquele telefone possui conta no Telegram, no Signal, no Messenger e até no Facebook. Basta adicionar o contato e abrir cada aplicativo — eles automaticamente mostram se aquele número tem conta registrada.

E o melhor: nas outras plataformas, a pessoa pode ter informações diferentes. Um nome diferente, uma foto diferente, uma bio com mais detalhes. Aí você volta para o começo do processo — faz busca reversa da nova foto no FaceCheck, pesquisa o novo nome no Google. Cada plataforma é uma camada nova de dados.

Tem outro recurso que aparece às vezes no Facebook e Instagram: quando você autoriza o app a acessar sua agenda, ele sugere seguir contatos. Se o número que você adicionou tem conta naquela rede, o app pode recomendar o perfil para você seguir. Isso já aconteceu várias vezes comigo — o Facebook linkando o número da agenda ao perfil da pessoa na plataforma.

Para quem quer explorar mais ferramentas de investigação de pessoas online, eu demonstrei 4 ferramentas detalhadas no Aulão #31 — 4 Ferramentas para Investigar Pessoas Online.

Esqueci minha senha: a técnica de recuperação que extrai dados ocultos

Essa técnica funciona em qualquer rede social: Facebook, Instagram, TikTok, o que você quiser. Vá até a tela de login, clique em "Esqueci minha senha" e insira o número de telefone que está investigando.

Se o número tiver conta na plataforma, o sistema vai confirmar que enviou um código de recuperação — e no processo, revela partes do e-mail associado, partes do nome e às vezes até outro número de telefone vinculado.

Eu já usei essa técnica em investigações policiais reais. Num caso específico, o processo de "esqueci minha senha" revelou um número de telefone que não estava no escopo original da investigação. A gente fala: "Opa, essa pessoa tem um outro telefone, tem um outro número aqui na parada envolvido." Isso é extremamente valioso.

Outra variação: em vez de recuperar senha, tente criar uma conta com aquele número. Se o sistema disser que já existe uma conta, você confirma que o número está registrado naquela plataforma. É um falso positivo controlado que gera inteligência real.

Essas técnicas podem ser usadas em todas as plataformas — Facebook, Instagram, TikTok, Google, Microsoft. Cada uma revela pedaços diferentes do quebra-cabeça. Se o tema de investigação de golpes te interessa, confira o Aulão #29 — Contra-Atacando Golpistas na Internet, onde eu demonstro investigação ativa contra fraudadores.

Ferramentas de OSINT automático para investigar números de telefone

Aqui a investigação sobe de nível. Ferramentas como OSINT Industries, Epieos, Hunter e DonodoZap automatizam tudo que eu ensinei até agora — e fazem isso em segundos.

OSINT Industries na prática

Eu demonstrei o OSINT Industries ao vivo usando números que os espectadores mandaram no chat. O resultado foi impressionante:

Para o número do espectador Sálvio Silva, a ferramenta retornou: WhatsApp registrado com bio, conta do Telegram com o nome "Gabriel PSW" e ID completo, última visualização da conta, cadastro no Instagram, Facebook com e-mail parcial (g**1@icloud.com), conta Microsoft com hint de outro telefone. Tudo isso a partir de um único número de telefone.

Para o número do Rafa, apareceu: WhatsApp com bio, Telegram com nome "Cíntia Braga", conta Apple com hint de Gmail. Menos dados, mas ainda assim suficiente para iniciar uma investigação completa.

Como essas ferramentas funcionam

Não tem magia nenhuma. E OSINT Industries apenas automatiza consultas que você pode fazer manualmente. Ele vai no Telegram e adiciona o número para ver o perfil. Vai no WhatsApp e pega a foto. Vai no Facebook e aperta "esqueci minha senha" para extrair o hint do e-mail. Vai na Microsoft, na Apple, no Instagram — tudo automatizado.

A diferença é que fazer isso manualmente leva horas. A ferramenta faz em 30 segundos. Mas são serviços pagos — versões gratuitas têm limitações sérias. O Epieos, por exemplo, tem um plano gratuito limitado e o Osinter custa €29.99/mês.

DonodoZap e expansão da investigação

O DonodoZap é um serviço gratuito que eu criei compilando várias técnicas. Quando pesquisei o número do Gabriel, o DonodoZap retornou o nome completo, que levou ao Serasa com dados adicionais, CNPJ aberto, e quando conectei com o Hunter, apareceu endereço no Google Maps, processos judiciais, auxílio moradia, Instagram — uma rede completa de conexões a partir de um único número de WhatsApp.

Para técnicas mais avançadas de investigação de pessoas, eu demonstrei o fluxo completo de fontes abertas no Aulão #5 — 4 Técnicas para Investigar Qualquer Pessoa na Internet.

Como descobrir a operadora e explorar mecanismos da empresa

Saber a operadora do número é mais útil do que parece. Você pode consultar gratuitamente no site da BR Telecom: insere o número e descobre se é Vivo, Claro, TIM, Oi.

E depois de saber a operadora, você pode explorar os mecanismos do próprio site dela. No site da Claro, por exemplo, eu descobri que quando você apertava "esqueci minha senha" no formulário, o CPF do titular aparecia no campo oculto do código-fonte. A informação estava ali, no HTML que o browser renderizava, sem nenhum mecanismo de segurança. Não foi nada quebrado — era o próprio site entregando a informação no client-side.

Tem muitas APIs de operadoras abertas com endpoints que entregam dados. E mesmo numa ligação simples para a central de atendimento — "Informe seu telefone" — a atendente pode falar "Bruno, você quer..." e revelar o nome do titular logo de cara.

Mas calma — nem toda operadora tem essas falhas, e elas são corrigidas com o tempo. O ponto é: sempre explore os mecanismos da operadora como parte da investigação.

Localização e tipo de número: segmentando a investigação

Identificar se o número é fixo ou móvel e de qual estado é o DDD ajuda a segmentar toda a sua busca. Números com dígitos iniciais de 2 a 5 são fixos; de 6 a 9 são móveis. O DDD revela o estado de origem.

E se o número é de um DDD de São Paulo mas a pessoa diz que é do Ceará, já é uma inconsistência para investigar. Se é um WhatsApp Business criado com número fixo, pode indicar uma empresa — e empresas têm CNPJ, endereço e dados públicos muito mais fáceis de rastrear.

Parece básico, mas essa classificação inicial direciona quais técnicas vão funcionar melhor para aquele número específico.

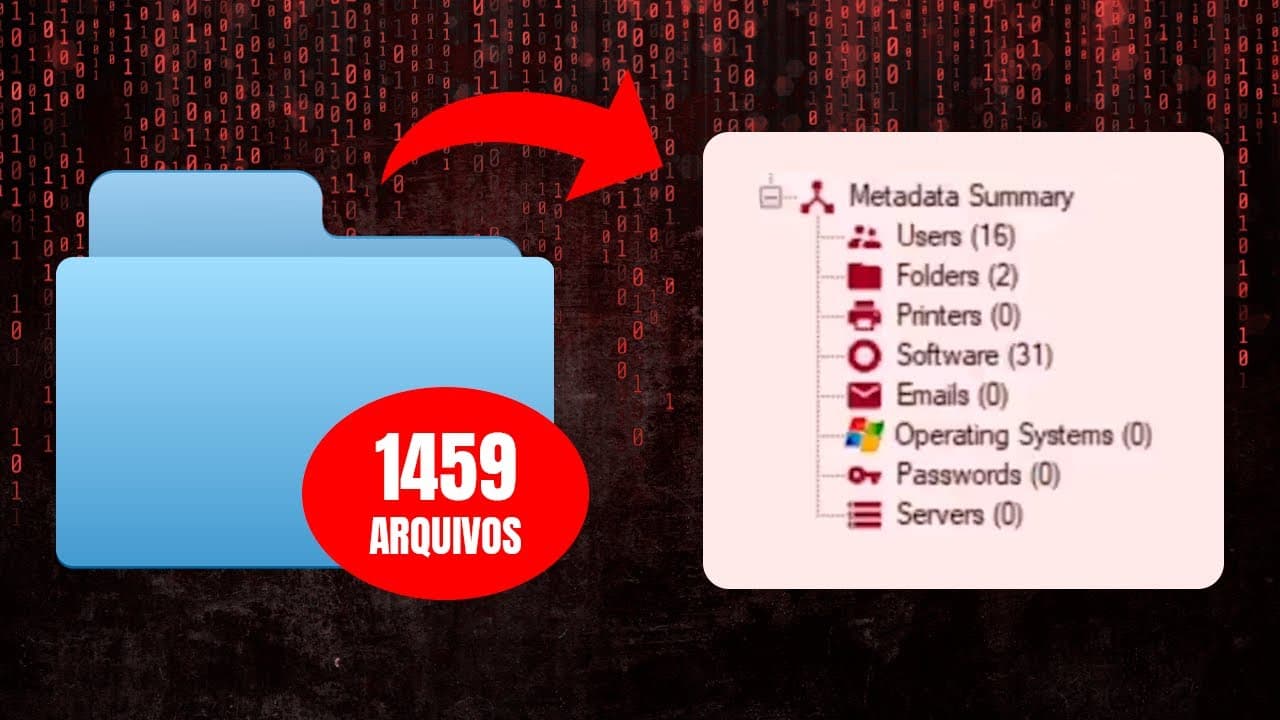

Metadados de arquivos recebidos no WhatsApp revelam informações ocultas

Toda imagem, PDF, documento ou vídeo que você recebe pelo WhatsApp carrega metadados. E o WhatsApp mantém esses metadados — eles não são extraídos na transferência.

Se alguém te manda um PDF dizendo "aqui está seu boleto para pagamento", você baixa o arquivo, lê os metadados e encontra que a data de criação é do ano passado. Aí você fala: "Isso aqui não é um boleto meu. Esse documento foi criado há meses." Desconfia imediatamente.

E metadados podem revelar: data de criação, software usado para criar o arquivo, nome do autor, localização GPS (em fotos), versão do sistema operacional. É informação que o remetente nem sabe que está enviando junto.

Eu tenho um vídeo dedicado a metadados aqui no canal, mas se você quer se aprofundar nas ferramentas profissionais, confira o Aulão #10 — A Arte de Investigar Metadados e o Aulão #27 — Análise de Metadados em Massa com ExifTool e FOCA.

Técnicas complementares: ligação, portais do governo e base de CNPJs

Ligação direta para o número

A técnica 14 do blog post é a mais simples e subestimada: ligar para o número. Uma ligação de 30 segundos pode revelar se o número está ativo, se é homem ou mulher, qual é o sotaque (que indica região), qual a idade aproximada pela voz, e o horário em que a pessoa atende. Mesmo que a pessoa diga "é engano", você já extraiu informação.

Portal da Transparência e Receita Federal

O Portal da Transparência permite pesquisar dados de gastos públicos, servidores e transferências. E a Receita Federal disponibiliza para download público a base completa de CNPJs do Brasil — são aproximadamente 300GB com todas as empresas, sócios, telefones, e-mails, endereços, CNAEs e CPFs de sócios.

Montando um banco de dados local

Eu mostrei ao vivo um projeto open source que automatiza o download dessa base e monta tudo em SQLite na sua máquina. A tabela inclui: empresa, estabelecimento, município, país, sócios, CNPJ, nome do sócio, qualificação. Com isso, você pode pesquisar por telefone e conectar a empresa, sócios e endereços.

Se você juntar esses dados e criar grafos de conexão, a investigação escala de forma absurda. Você pode conectar um número de WhatsApp a uma empresa, que leva a um sócio, que leva a um endereço, que leva a processos judiciais. Tudo com dados públicos, tudo legal, tudo disponível para download.

Para quem trabalha com crimes digitais e quer entender o contexto completo, eu recomendo o Aulão #19 — Crimes Digitais e Como Investigar Golpes.

Ferramentas Utilizadas Neste Aulão

| Ferramenta | Finalidade | Link |

|---|---|---|

| DonodoZap | Descobrir possíveis donos de número de WhatsApp gratuitamente | DonodoZap |

| FaceCheck ID | Busca reversa de imagem por reconhecimento facial | FaceCheck ID |

| PimEyes | Motor de busca de reconhecimento facial alternativo | PimEyes |

| Google Lens | Busca reversa de imagens do Google | Google Lens |

| TrueCaller | Identificação de chamadas e histórico de spam/phishing | TrueCaller |

| OSINT Industries | Plataforma profissional de OSINT com busca em 1000+ fontes | OSINT Industries |

| Epieos | Busca reversa de e-mail e telefone em 140+ plataformas | Epieos |

| Telelista.net | Diretório telefônico online do Brasil | Telelista.net |

| Portal da Transparência | Dados públicos do governo federal brasileiro | Portal da Transparência |

| Base de CNPJs — Receita Federal | Download de dados abertos de todas as empresas do Brasil | Receita Federal — Dados Abertos |

Perguntas Frequentes

Como saber quem é o dono de um número de WhatsApp sem aplicativo?

A forma mais rápida sem instalar nada é simular uma transferência PIX com o número como chave. Na tela de confirmação, antes de enviar qualquer valor, o sistema mostra o nome completo do titular, CPF parcial e banco. Outra opção é pesquisar o número no Google entre aspas duplas com variações de formatação.

O PIX realmente mostra o nome do dono do WhatsApp?

Sim, desde que o número esteja cadastrado como chave PIX em algum banco. Ao simular a transferência (sem confirmar), o app bancário exibe nome do titular, CPF parcial, instituição, agência e conta. É uma das técnicas mais efetivas e rápidas que existem.

O que é OSINT e como usar para investigar WhatsApp?

OSINT (Open Source Intelligence) é investigação usando fontes abertas — dados públicos disponíveis na internet. Para WhatsApp, isso inclui: busca reversa de foto de perfil, pesquisa do número em buscadores, verificação em outras redes sociais, consulta de chave PIX e uso de ferramentas automatizadas como OSINT Industries e Epieos. Não envolve nada ilegal — são dados que as próprias plataformas disponibilizam. Se você quer começar em investigação digital, confira o Aulão #1 — Segredos para Dominar OSINT.

Quais ferramentas gratuitas funcionam para descobrir o dono de um WhatsApp?

O DonodoZap é gratuito e compila várias técnicas automatizadas. O Google Lens permite busca reversa de foto gratuitamente. A simulação de PIX não tem custo. A pesquisa no Google com Dorks é gratuita. O TrueCaller tem plano gratuito com limitações. Já ferramentas profissionais como OSINT Industries e Epieos são pagas, mas oferecem resultados muito mais completos.

É legal investigar o dono de um número de WhatsApp?

Todas as técnicas apresentadas neste aulão usam dados públicos e mecanismos que qualquer pessoa pode acessar. Não envolve invasão de sistema, quebra de sigilo ou acesso não autorizado. Você está consultando perfis públicos, simulando operações disponíveis para qualquer usuário e usando buscadores. A legalidade está na forma como você usa a informação obtida — para proteção pessoal e investigação legítima, sim; para assédio, perseguição ou chantagem, não.

Como fazer busca reversa de foto de perfil do WhatsApp?

Salve a foto do perfil no seu celular ou computador. Depois faça upload no FaceCheck ID ou no PimEyes para busca por reconhecimento facial, ou no Google Lens para busca reversa de imagem geral. O FaceCheck e o PimEyes são mais efetivos para rostos, enquanto o Google Lens funciona melhor para imagens que não são necessariamente de pessoas.

Como descobrir a operadora de um número de celular?

Consulte o site BR Telecom inserindo o número completo. O sistema retorna a operadora responsável (Vivo, Claro, TIM, Oi). Com essa informação, você pode explorar os mecanismos do site da operadora — como recuperação de senha — que às vezes revelam dados parciais do titular.

Ferramentas pagas de OSINT valem o investimento?

Se você trabalha com investigação digital profissionalmente, sim. O OSINT Industries custa a partir de US$29/mês e busca em mais de 1000 fontes simultaneamente. O Epieos custa €29.99/mês e foca em email e telefone em 140+ plataformas. Para uso eventual, as técnicas manuais que ensinei neste aulão são suficientes — as ferramentas pagas apenas automatizam o processo.

Referências e Recursos

- DonodoZap — Descubra o Dono de Qualquer WhatsApp

- FaceCheck ID — Busca Reversa por Reconhecimento Facial

- PimEyes — Motor de Busca Facial

- Google Lens — Busca Reversa de Imagens

- TrueCaller — Identificação de Chamadas

- OSINT Industries — Plataforma de Investigação Digital

- Epieos — Busca Reversa de Email e Telefone

- Telelista.net — Diretório Telefônico

- Portal da Transparência — Governo Federal

- Base de CNPJs — Receita Federal — Dados Abertos

- Signal — App de Mensagens Seguro

- Telegram — Mensagens e Canais

Conteudo Relacionado

TraceLabs: Vale a Pena ou o Kali Linux Resolve? Análise Completa com Demonstração ao Vivo

Como Analisar Metadados em Massa: Do ExifTool ao FOCA em Investigações Digitais

Como Remover Conteúdo da Internet: Do Mapeamento à Notificação Extrajudicial